Terkadang administrator jaringan membuat firewall rules untuk memblokir situs web yang dilarang. Tetapi aplikasi VPN melanggar firewall rules ini dan memungkinkan akses ke situs web yang dilarang. Misalnya, jika Facebook diblokir dengan MikroTik Firewall dan setiap pengguna menginstal dan mengaktifkan aplikasi VPN (seperti OpenVPN, Hotspot Shield, ProtonVPN, NordVPN, PureVPN dll.), dia dapat dengan mudah mengakses ke Facebook. Jadi, administrator jaringan juga harus memblokir aplikasi VPN yang populer sehingga pengguna tidak dapat menggunakan server VPN tersebut. Memblokir aplikasi VPN tidak mudah. Anda harus cukup cerdas untuk memblokir aplikasi VPN tersebut. Pada artikel ini, saya akan membahas trik sederhana untuk memblokir aplikasi VPN dengan MikroTik Firewall. Selain akses VPN anda juga bisa Memblokir Akses Free Proxy dengan MikroTik Filter Rules Untuk menghindari pengguna membuka web yang terlarang.

Trik untuk Memblokir Aplikasi VPN (VPN Server)

Ketika ada pengguna menginstal dan mengaktifkan aplikasi VPN, itu menciptakan terowongan antara komputer pengguna dan server VPN. PC pengguna sekarang diperlakukan sebagai PC dari jaringan VPN. Jadi, aturan firewall apa pun yang diterapkan pada IP pengguna, tidak berfungsi lagi. Dalam PC berkemampuan VPN, jika kita menemukan alamat IP publik dari jaringan kita dengan online tools apa pun seperti whatismyipaddress.com, kita akan menemukan IP server VPN seolah-olah menjadi IP publik MikroTik. Sekarang jika kita memblokir IP server VPN [menginstal dan mengaktifkan aplikasi VPN dan menemukan IP server VPN dengan online tools], setiap pengguna tidak dapat terhubung ke server VPN dan pengguna tidak dapat menembus Firewall Rules MikroTik kita.

MikroTik Firewall Rules untuk Memblokir Akses ke Server VPN

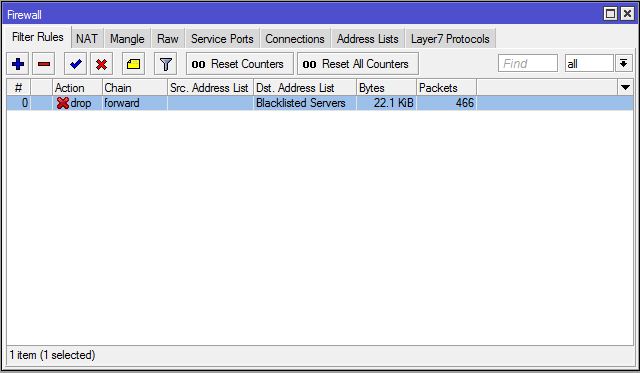

Kita pertama-tama akan membuat aturan firewall yang akan memblokir server-server VPN yang ada dalam grup Server Black List. Langkah-langkah berikut akan menunjukkan cara memblokir sekelompok server tujuan dengan Firewall Rules MikroTik.

- Buka IP> item menu Firewall dan klik pada tab Filter Rules dan kemudian klik pada PLUS SIGN (+). Jendela New Firewall Rules akan muncul.

- Pilih maju dari menu dropdown Chain.

- Klik pada tab Advanced dan letakkan nama grup (seperti Blacklisted Servers) di Dst. Kotak input Black List.

- Klik pada tab Action dan pilih drop dari menu dropdown Action.

- Klik Apply dan tombol OK

Script

/ip firewall filter add action=drop chain=forward dst-address-list="Blacklisted Server"

Aturan ini akan memblokir alamat IP yang akan ada di grup Server Daftar Hitam. Sekarang kita akan menemukan IP server VPN yang ditargetkan dan memasukkannya ke dalam grup Server Black List.

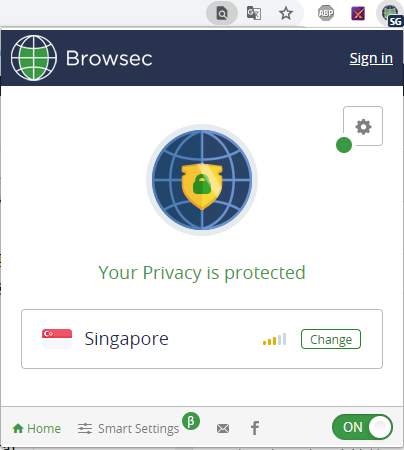

Menemukan IP Server VPN (Browsec)

Cara termudah untuk menemukan alamat IP server VPN adalah menginstal dan mengaktifkan aplikasi VPN itu dan kemudian menemukan alamat IP publik dengan alat online. Misalnya, Kita akan menginstal dan mengaktifkan ekstensi VPN browsec di browser kami dan menemukan alamat IP dari server VPN browsec. Mencari VPN browsec di Google, kita dapat dengan mudah mendapatkan instruksi untuk menambahkan ekstensi ini di browser favorit kita. Setelah menginstal VPN browsec, Anda akan menemukan ikon browsec di sudut kanan atas browser Anda seperti gambar di bawah ini.

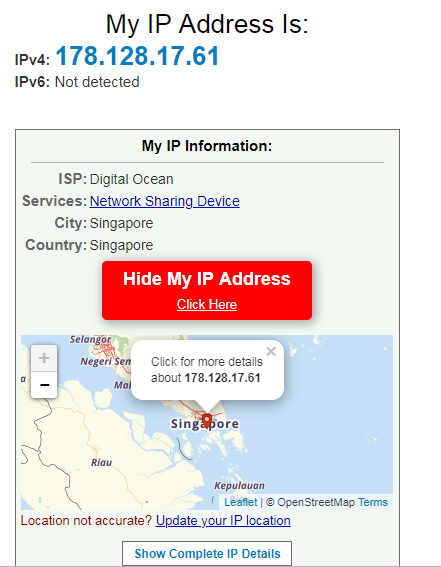

Setelah mengaktifkan browsec VPN, kunjungi whatismyipaddress.com dan Anda akan menemukan alamat IP publik yang bukan alamat IP publik MikroTik Anda.

Jadi, ini adalah alamat IP VPN Server browsec. Menambahkan alamat IP ini dalam grup Server Black List, sekarang browsec VPN bisa diblokir.

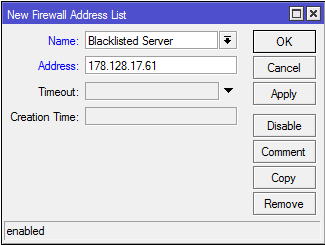

Menambahkan IP Server VPN Browsec di Grup Server Black

Setelah menemukan alamat IP server VPN, sekarang saatnya untuk menambahkan alamat IP ini dalam grup Server Black List. Langkah-langkah berikut akan menunjukkan cara menambahkan IP server VPN dalam grup Server Black List.

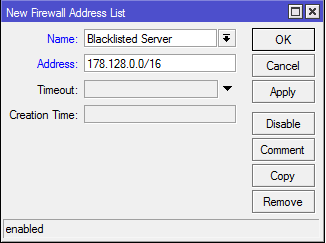

- Buka IP> item menu Firewall dan klik pada tab Address List dan kemudian klik pada PLUS SIGN (+). Jendela

Address List Firewall baru akan muncul. - Pilih nama grup yang Anda buat (Server Black List) dari menu tarik-turun Nama.

- Masukkan alamat IP Server VPN (178.128.17.61) yang ingin Anda tambahkan grup ini di kolom input Alamat.

- Klik Apply dan tombol OK.

Sekarang telusuri whatismyipaddress.com lagi. Anda mungkin menemukan bahwa setelah beberapa detik IP publik baru telah ditetapkan karena aplikasi VPN cukup cerdas untuk mengganti server baru lain yang tersedia yang tidak diblokir.

Ingatlah bahwa aplikasi VPN memiliki banyak alamat IP tetapi bukan alamat IP tanpa batas. Perhatikan baik-baik ke alamat IP baru yang ditetapkan di mana oktet pertama dan oktet kedua sama dengan alamat IP sebelumnya dan hanya mengubah oktet ketiga dan empat. Sekarang kita bisa menerapkan trik. Alih-alih memblokir satu alamat IP, kita dapat memblokir seluruh blok (178.128.0.0/16) sehingga aplikasi VPN tidak dapat menetapkan alamat IP baru dari blok ini.

- Buka IP> item menu Firewall dan klik pada tab Daftar Alamat dan kemudian klik dua kali pada daftar sebelumnya.

- Ubah alamat IP tunggal (178.128.17.61) menjadi blok IP (178.128.0.0/16) di kotak input Alamat.

- Klik Apply dan tombol OK.

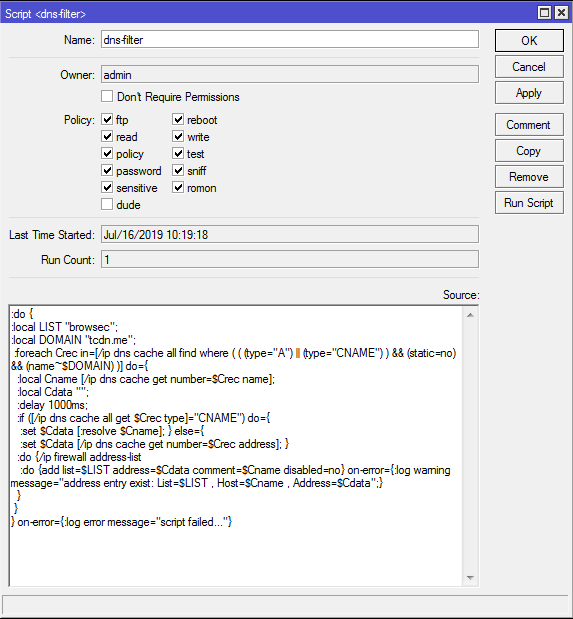

Filter IP Browsec Menggunakan Script

Untuk cara di atas tentunya cukup merepotkan karena kita harus satu persatu mencoba mengakses dengan menggunakan lokasi server yang berbeda. Kita akan mencoba menggunakan script dimana apabila di DNS Cache Mikrotik terdapat akses ke subdomain “tcdn.me ” maka akan otomatis menambahkan ke IP Address list sehingga dapat dengan mudah memblok IP yang digunakan oleh browsec.

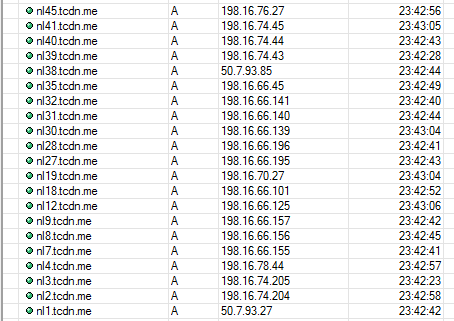

Sub domain yang digunakan oleh aplikasi/plugin browsec

Subdomain dibawah ini digunakan oleh aplikasi/plugin browsec, kita akan memfilter IP Address dan menambahkannya ke IP –> Firewall –> Address List

Buat script untuk membuat Address List dari DNS Cache mikrotik dimana subdomain yang digunakan oleh browsec yaitu menggunakan “tcdn.me”.

Silahkan share untuk membuka link download dan membuka scriptnya

Apabila tutorial ini bermanfaat support saya dengan cara share artikel ini..

Terimakasih

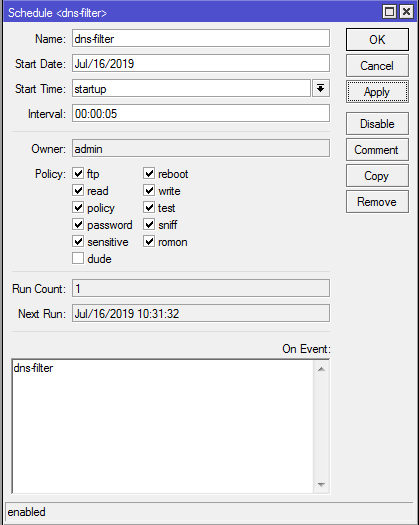

Buat scheduler untuk menjalankan script diatas

Script akan dijalankan sesuai interval yang ditentukan.

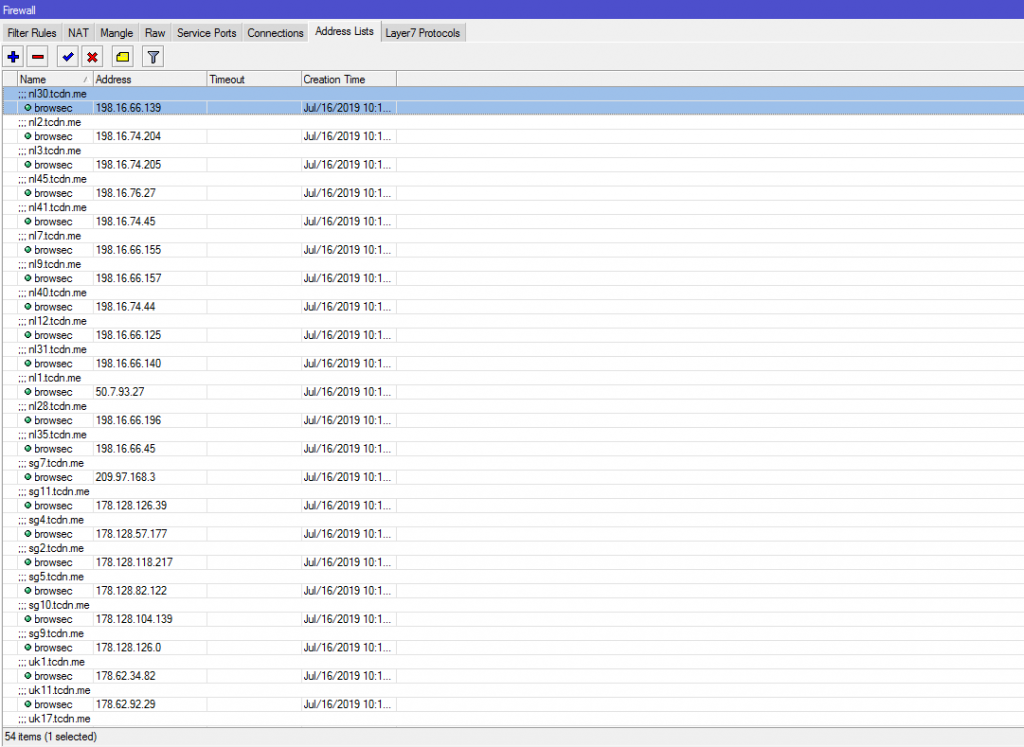

Address List yang tertangkap dari DNS Cache mikrotik

Berikut ini IP Address yang digunakan oleh aplikasi/browsec yang ditangkap oleh script.

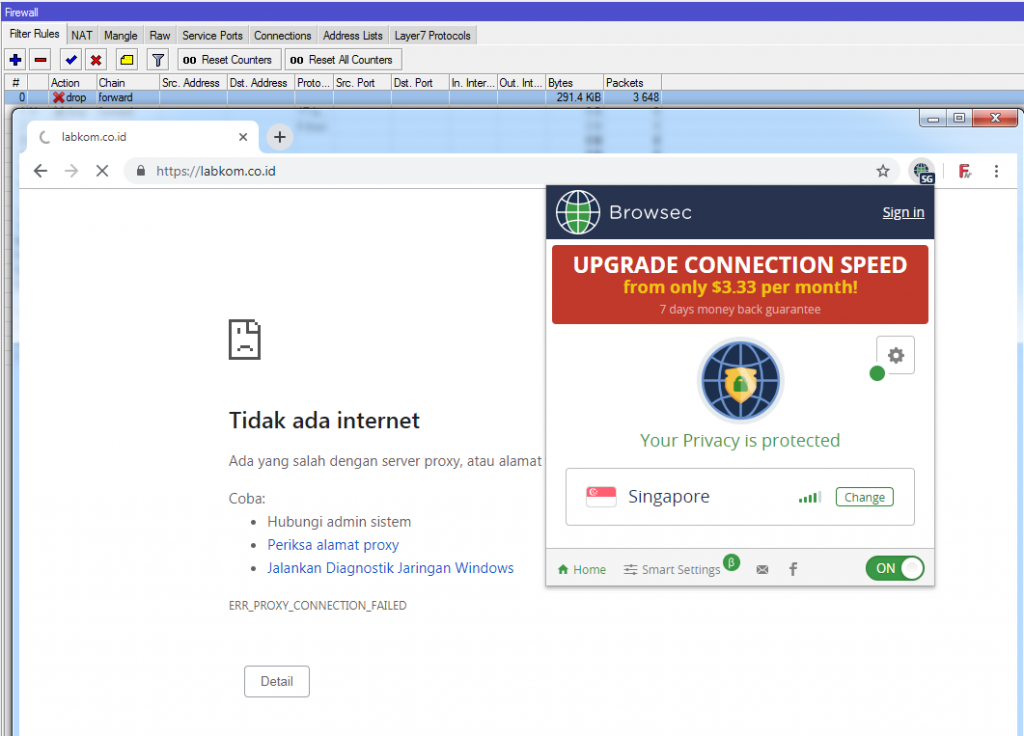

Langkah terakhir blokir IP Address List Browsec

/ip firewall filter add action=drop chain=forward dst-address-list="browsec"

Hasilnya

Untuk menguji apakah cara diatas berhasil memblokir akses dengan menggunakan Plugin Browsec kita coba jalankan aplikasi browsec dan hasilnya akses ke internet akan terblok. Ketika user mengganti lokasi server yang berbeda hasilnya pun akan sama, karena semua IP yang digunakan oleh aplikasi browsec sudah kita blokir.

Ketika plugin Browsec dijalankan akses ke internet akan terblok, untuk mengaktifkan lagi internet plugin Bworsecnya harus di matikan dulu.

maaf mas di saya kok tidak ditemukan ya itu file tcdn.me nya.

adanya kok usa.ime.cootek.com

Kayanya bukan dari vpn

plugin browsec sudah dijalankan mas?

sudah di jalankan pak. saya juga sudah masukan ip browsecnya ke addrest list

kalo saya menggunakan DNS dari server linux gimana ya, cara nangkap DNS cachenya.

tks

wah belum nyoba ke linux mas

perhatikan gambar tsb , tolong anda buat langkah-langkah konfigurasi block

vpnbypass browsec ? apakah ini sama kak

sama aja

apakah untuk semua vpn extension metodenya sama?