Netcut atau netcat adalah sebuah utiliti tool yang digunakan untuk berbagai hal yang berkaitan dengan protokol TCP atau UDP. Yang dapat membuka koneksi TCP, mengirimkan paket-paket UDP, listen pada port port TCP dan UDP, melakukan scanning port, dan sesuai dengan IPV4 dan IPV6. (Wikipedia)

Bagi akses internet yang sifatnya publik seperti free Wifi, Wifi kantor, sekolah, kampus, wifi kafe yang bisa diakses secara ramai-ramai, terkadang ada saja pengguna yang usil memutus koneksi internet orang lain agar dia bisa berinternet ria dengan akses internet full speed. Nah aplikasi NetCut bisa melakukan pekerjaan tersebut dengan mudah.

Aplikasi NetCut bisa di install di aplikasi desktop atau laptop juga kini tersedia di playstore yang bisa didapatkan secara gratis, tentunya ini menjadi masalah bagi teman-teman yang menyediakan akses Wifi publik, entah itu Wifi berbayar (Hotspot Voucher) atau Free Wifi.

Ciri-ciri jaringan kita ada yang iseng menggunakan NetCut yaitu Client akan sulit mengakses Internet padahal koneksi internet dalam keadaan normal, kemudian apabila Router atau Access Point di restart maka koneksi internet di Client akan normal kembali.

Untuk mencegah pengguna Wifi maupun LAN dari aplikasi NetCut, ada beberapa cara yang bisa kita coba untuk mencegah pengguna Wifi kita yang berniat memutus koneksi Internet orang lain. Apabila teman-teman menggunakan Mikrotik sebagai Router dan sebagai Bandwith Management, ada cara untuk mencegah pengguna memutus koneksi internet di sisi Router/Mikrotik dan di sisi akses point.

Mencegah Pengguna NetCut di Mikrotik

Untuk pengguna Mikrotik ada beberapa cara yang bisa kita coba, diantaranya yaitu:

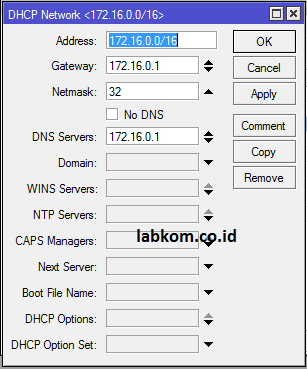

Menggunakan Netmask /32 di DHCP Server Mikrotik

Dengan menggunakan Netmask /32 atau Subnet 255.255.255.255, maka di sisi Client hanya akan terbaca IP dan Mac Address Mikrotik saja.

Untuk membuat Netmask mejadi /32 caranya ke menu IP–>DHCP Server–>Networks, kemudian pilih IP DHCP Server yang akan di ubah Netmasknya, dengan begini di sisi Client yang mendapatkan IP dari DHCP Server Mikrotik akan memiliki Subnet Mask 255.255.255.255, dengan begini client tersebut tidak akan terdeteksi di aplikasi NetCut maupun di file sharing dari komputer lain yang masih satu jaringan.

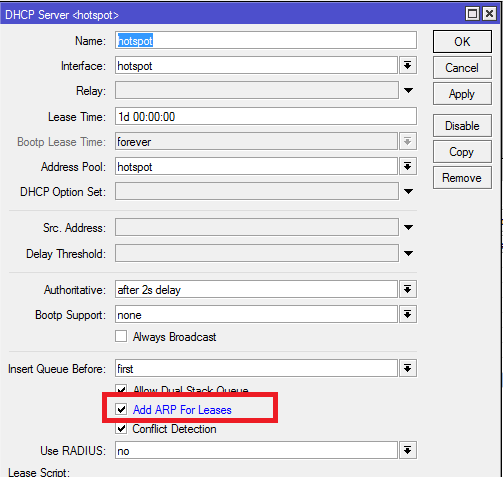

Aktifkan ARP For Leases

Dengan mengaktifkan Add ARP For Leases di DHCP Server maka client hanya akan terkoneksi yang mendapatkan alokasi IP Address dari DHCP Server Mikrotik, jadi apabila ada Client yang mencoba menggunakan IP Address Static pada sisi Client maka Client tersebut tidak akan mendapatkan akses. Caranya ke menu IP–>DHCP Server, kemudian pilih nama DHCP Server lalu aktifkan Add ARP For Leases.

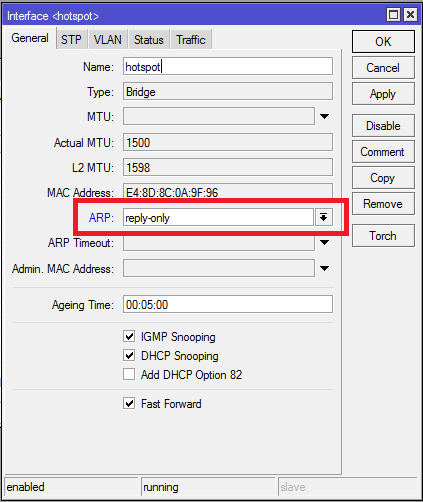

Aktifkan ARP Reply-Only

Selain itu pada interface Mikrotik dimana DHCP Server berada kita ubah parameter ‘ARP’ dengan opsi ‘reply-only’. Hal ini ditujukan supaya Mikrotik tidak akan melakukan update secara otomatis pada tabel ARP List ketika ada client yang terkoneksi menggunakan IP Address Static. Caranya ke menu Interface kemudian pilih nama interfacenya, lalu ubah ARP menjadi ‘reply-only’.

Untuk opsi ini tidak disarankan bagi pengguna hotspot, jadi hanya cocok bagi pengguna LAN.

Rule Deteksi Pengguna NetCut

Kita bisa mendeteksi pengguna yang mengaktifkan NetCut dengan cara membuat rule bagi client yang membuka aplikasi NetCut, dimana aplikasi ini apabila pertama kali di buka maka akan mengakses ke Arcai.com.

/ip firewall raw add action=add-src-to-address-list address-list=IP_NETCUT address-list-timeout=00:10:00 chain=prerouting content=.arcai.com dst-address-list=!Local src-address-list=Local

Kemudian buat rule untuk Block IP Address yang terdeteksi mengaktifkan aplikasi NetCut.

- Cara Limit MAC Address Hotspot yang di Bypassed

- Isolir Pelanggan Hotspot yang di Bypassed setiap Awal Bulan

- Server Hotspot, Server PPP dan VLAN di Interface yang Sama di Mikrotik

- Menampilkan Jumlah Online Pada Login Page Hotspot

- BOBOL VOUCHER HOTSPOT MIKROTIK DENGAN WEB PROXY

- Mencegah Jaringan WIFI Hotspot dan LAN dari NetCut

- Script Profile Hotspot Bulanan dengan Sistem Bypassed

/ip firewall filter add chain=forward action=drop src-address-list=IP_NETCUT

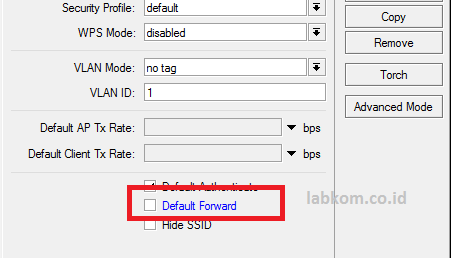

Matikan Default Forward

Bagi Access Point dari Mikrotik atau Mikrotik yang memiliki fitur Wireless kita bisa mematikan Default Forward, maka dengan cara mematikan default forward di menu Wireless Tables maka sesama client yang terhubung ke Wireless tidak akan saling terhubung atau tidak bisa saling ping.

Mencegah Pengguna NetCut di Access Point

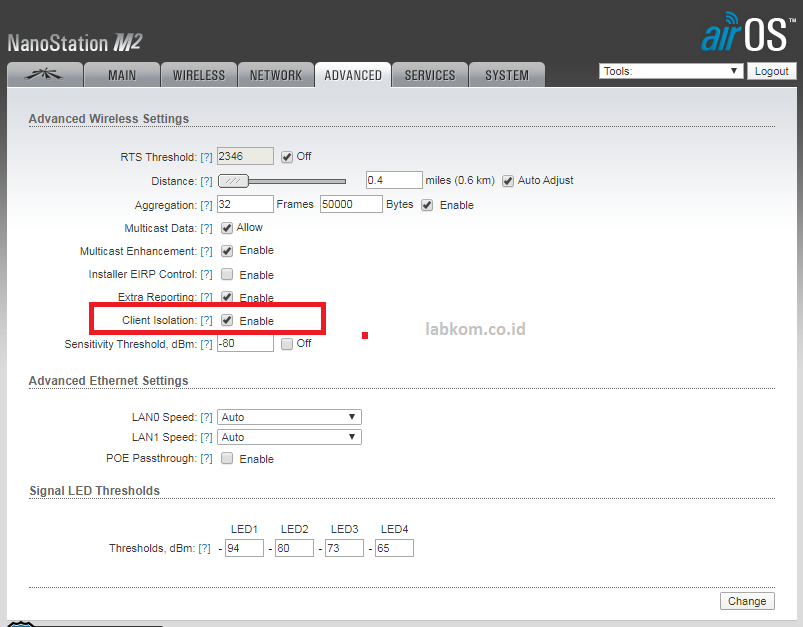

Di Access Point sendiri kita bisa mencegah penggna NetCut yang terhubung ke jaringan Wifi access point tersebut dengan cara mengaktifkan Client Isolation atau AP Isolation. Dibawah ini contoh Client Isolation di Access Point NanoStation M2.

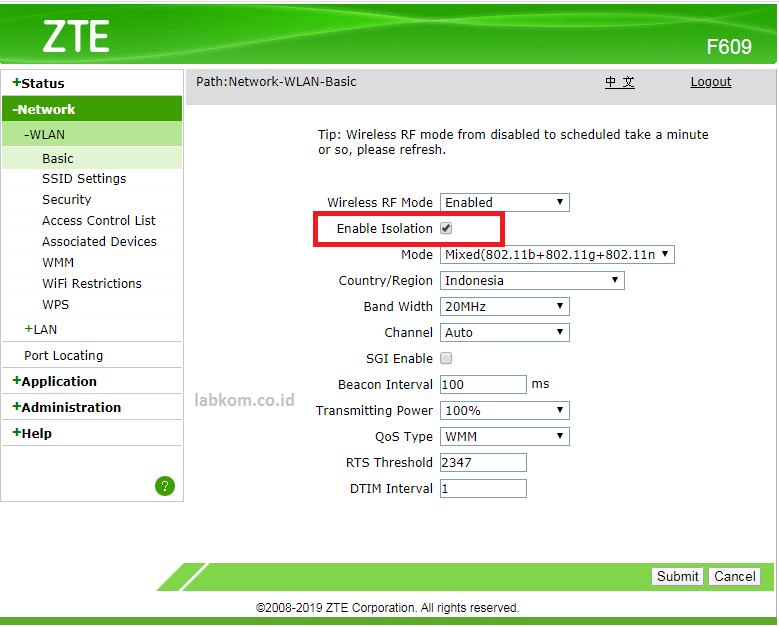

Dibawah ini Client Isolation di Modem ZTE F609

Nah itulah Cara Mencegah Jaringan WIFI Hotspot dan LAN dari NetCut, kita bisa mencoba cara diatas untuk mengantisipasi pengguna NetCut dijaringan Mikrotik maupun di Access Point. Semoga bermanfaat

Baca juga:

- Mencegah Serangan pada Mikrotik dan di Monitoring oleh Bot Telegram

- Mencegah MikroTik DDoS Attack Mitigation

- Mencegah Serangan DNS Cache Poisoning pada RouterOS Mikrotik Terbaru

- Filter Serangan Bruto Force pada PPTP Server

script nya ga jalan

betul gak jalan

Bukan gak jalan, tapi ada salah satu bagian yang ketuker hurufnya atau salah ketik. Pada bagian “add-rsc-to-address-list” harusnya diganti menjadi “add-src-to-address-list”. Silahkan dicoba lagi.

thx artikelnya

Kalo utk hotspot biar gak di share lagi pake apk tambahan sama biar gak bisa di share via Qr code gmana bang? Mohon petunjuk

tambahkan change TTL=1

https://labkom.co.id/mikrotik/mengatasi-voucher-hotspot-di-share-ulang-dengan-apk-tethering

Apabila kode voucher sdh tersambung ke hp 1(tidak log out) untuk cange TTL sdh 1 namun hp yg ke 2 itu bisa log in dengan kode voucer yg sama.

Untuk menindak lanjuti masalah ini gimana bang?

Mohon pencerahan nya

ada lock mac address..kayanya ini ga ada hubungan sama ttl=1

Dari beberapa cara yang di atas yang tidak di anjurkan untuk jaringan hotspot hanya 1 ya Om (Aktifkan ARP Reply Only)?? Trims

Dari beberapa cara yang di sebutkan di atas hanya 1 ya Om yang tidak di anjurkan untuk jaringan hotspot (Aktifkan ARP Reply Only)?? Trims

/ip firewall raw

add action=add-dst-to-address-list address-list=IP_NETCUT address-list-timeout=00:10:00 chain=prerouting content=.arcai.com dst-address-list=!Local src-address-list=Local